2018年九月份安恒杯月赛之NewDriver

由于该题附件和相关知识有从吾爱破解中获得,所以也把该篇发在吾爱破解中,作为自己加入吾爱破解的第一篇文章^~^。(PS:附件在文末)

这题是复现的,用于研究 RC4 加密,首先拿到附件:

.

.

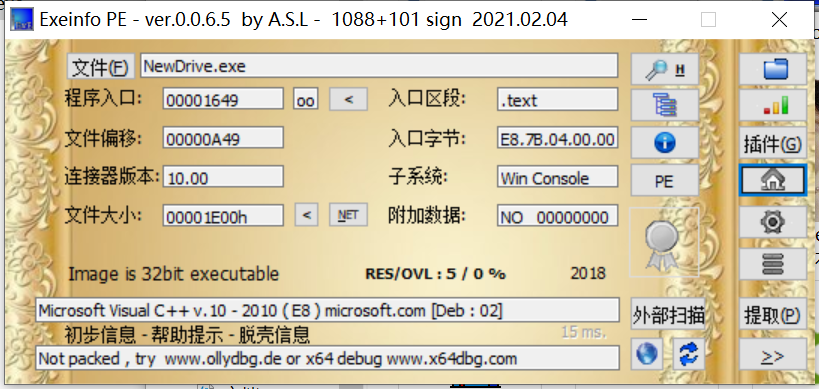

照例扔入 exeinfope 中查看信息:

.

.

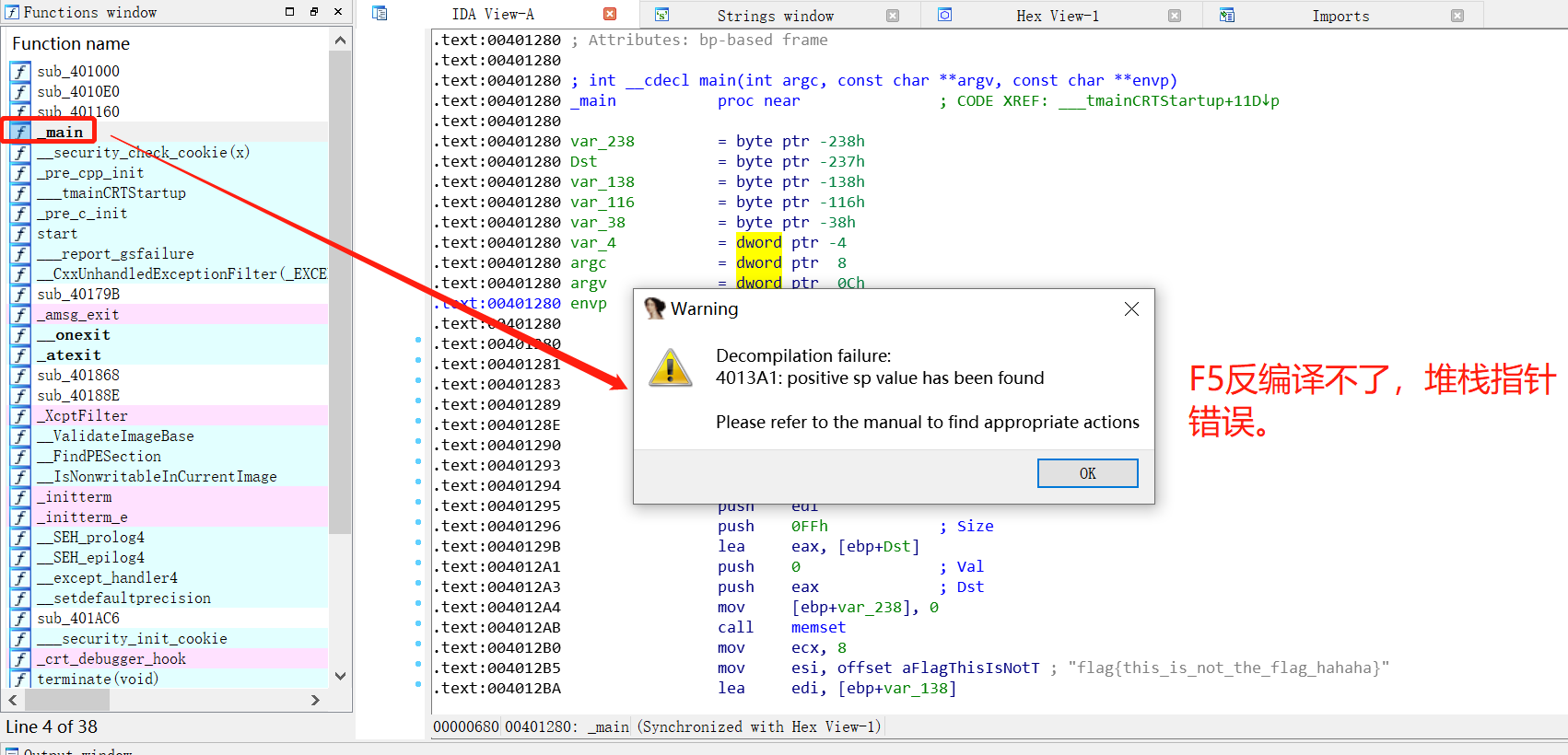

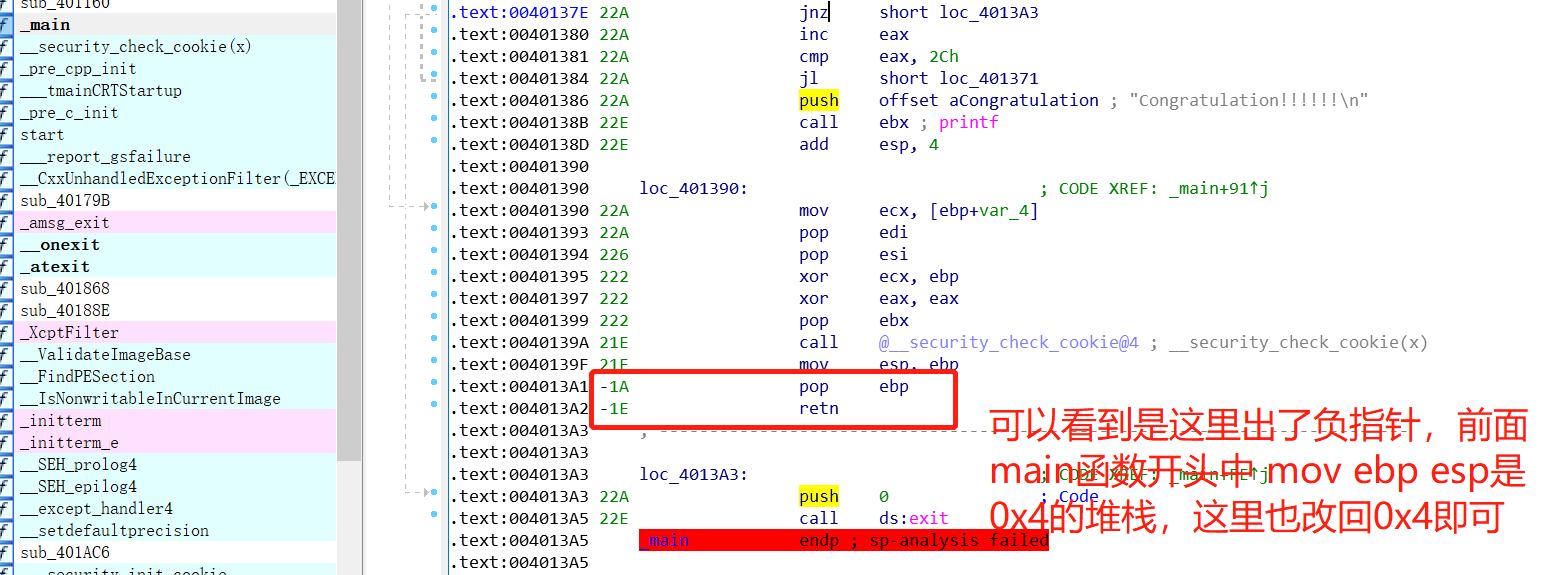

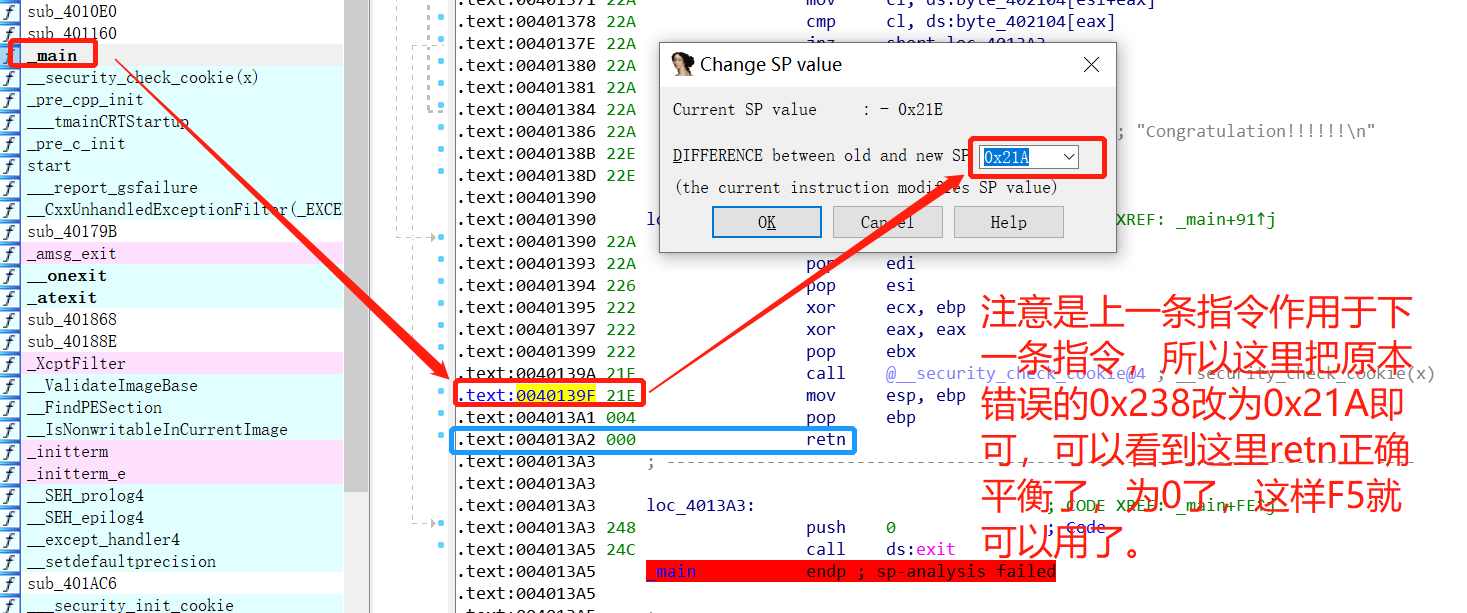

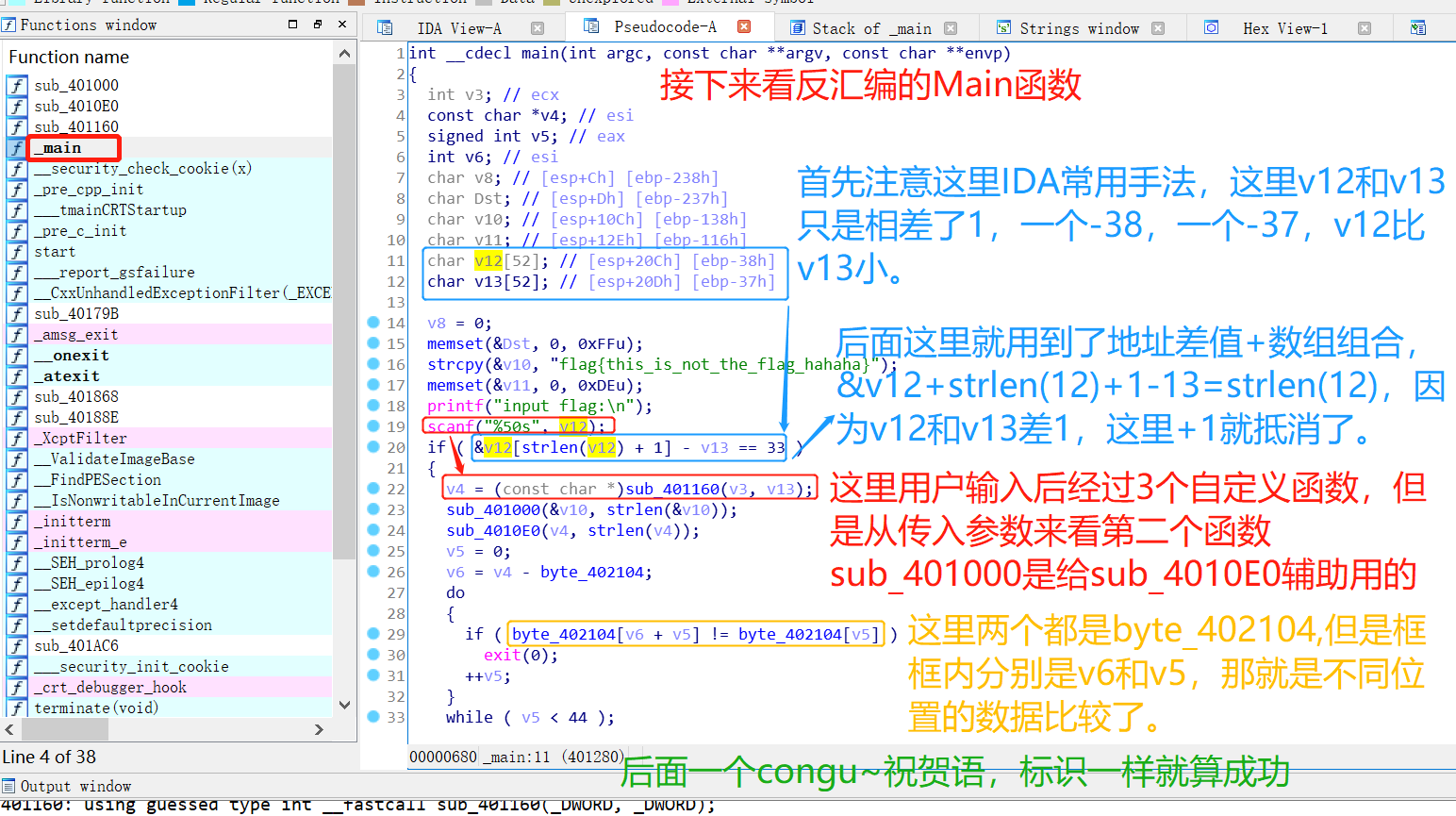

32 位无壳,照例扔入 IDA32 中查看信息,有 main 函数看 main 函数:(这次就用老版7.0 IDA 来分析算了)

.

.

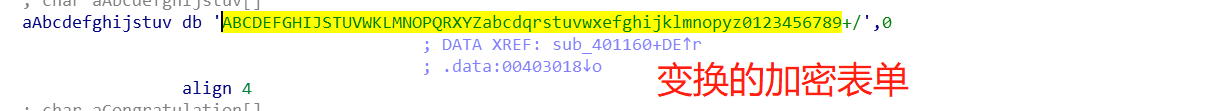

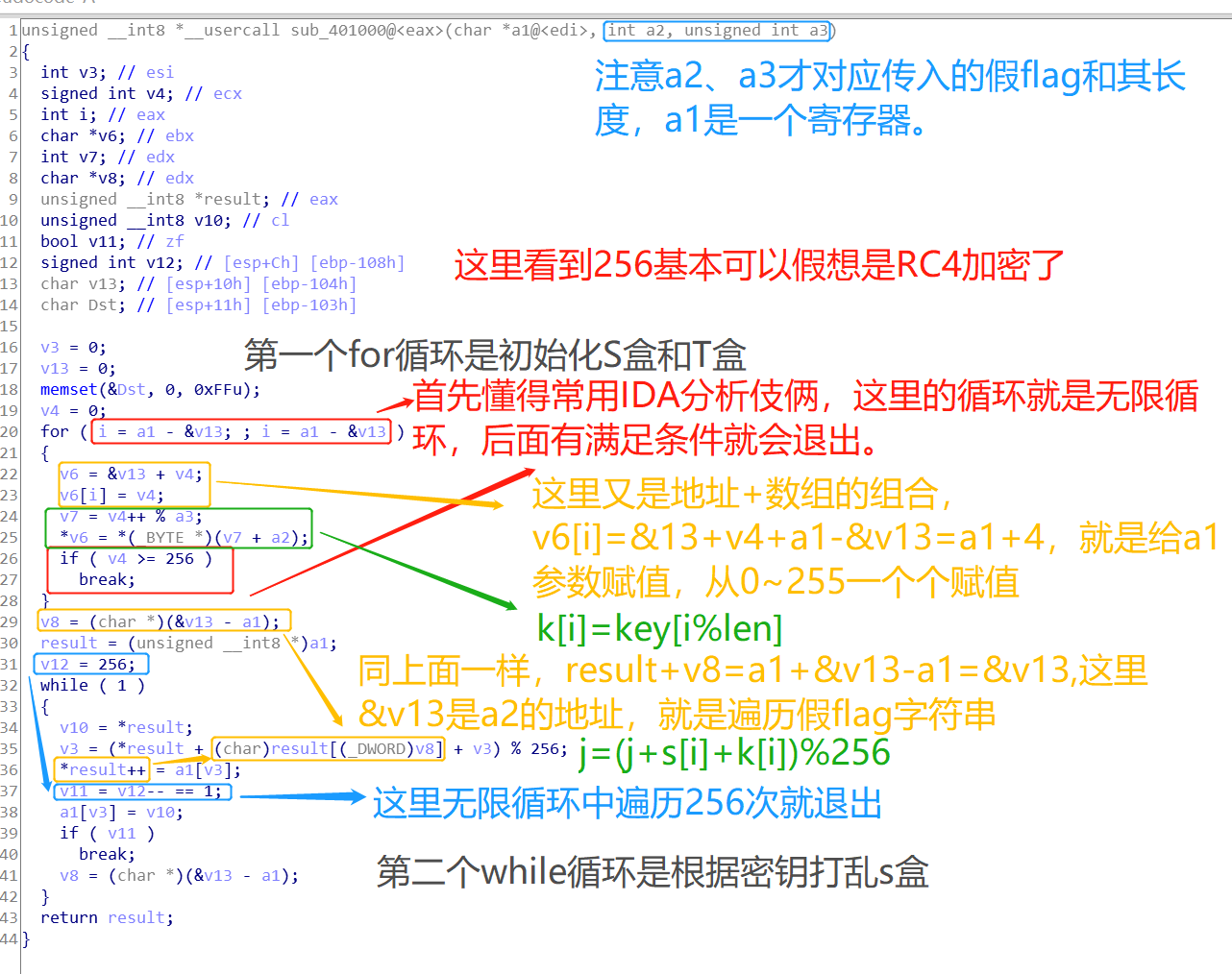

分析第一个自定义函数:

.

.

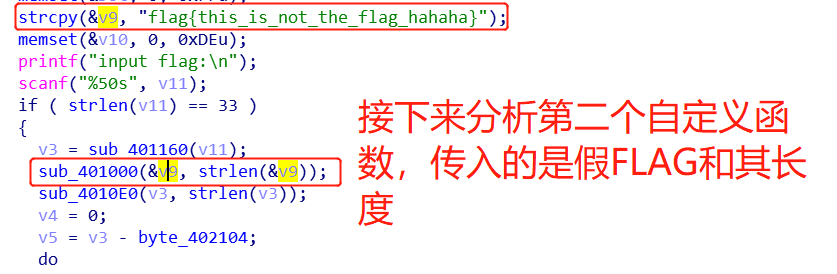

分析第二个自定义函数:

.

.

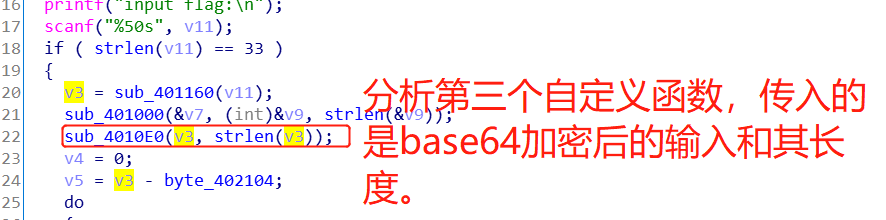

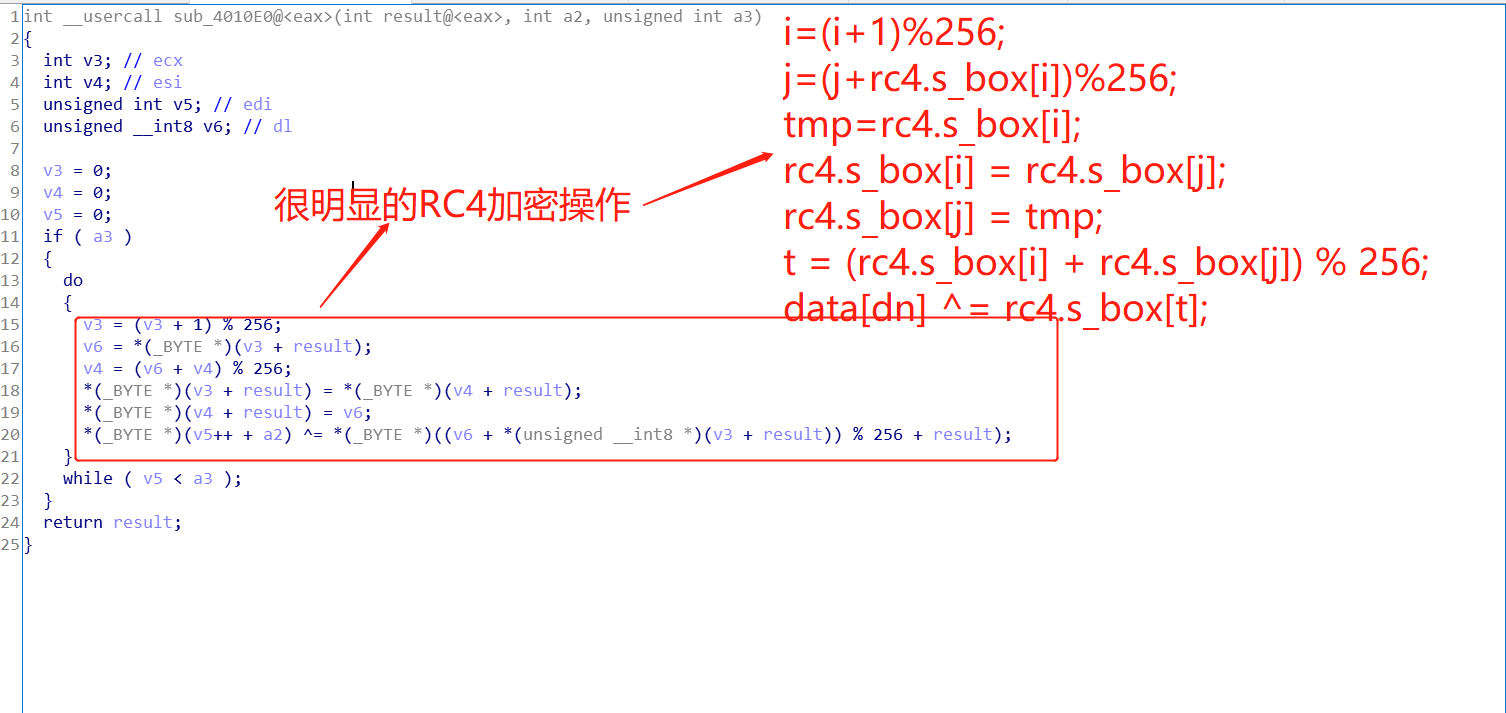

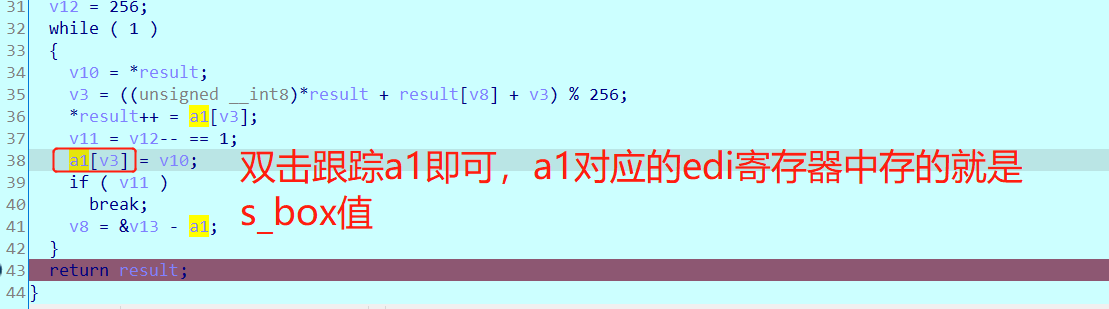

分析第三个自定义函数:

.

.

所以总的流程是,用户输入------>base64加密------>RC4数据初始化并且加密-------->进行比较

.

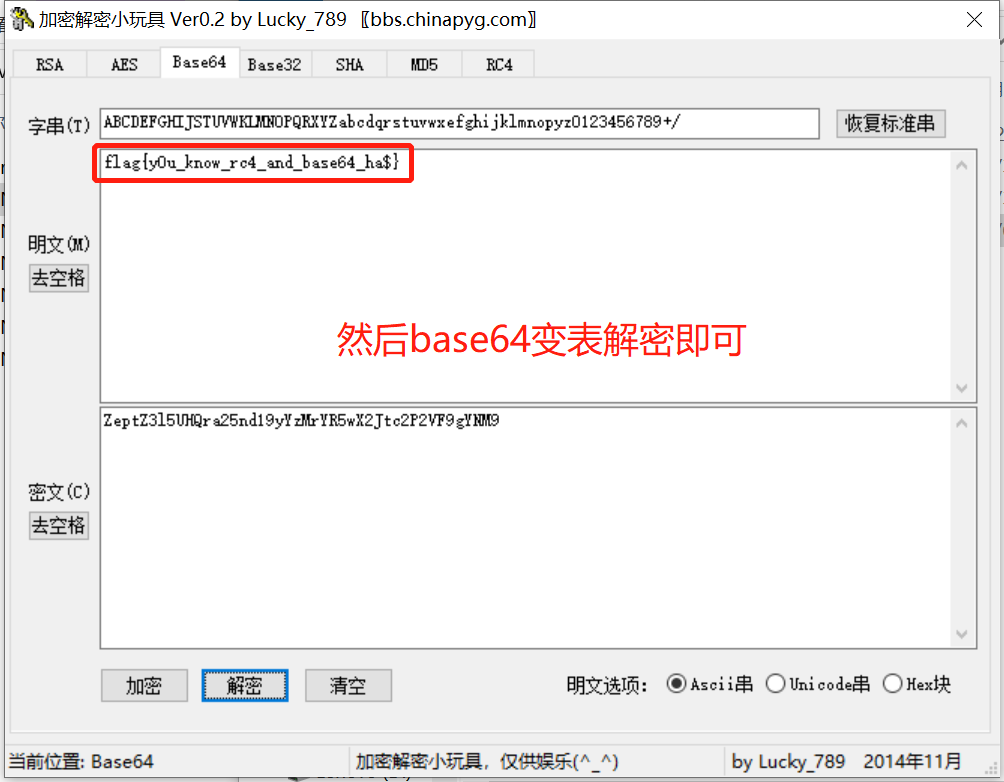

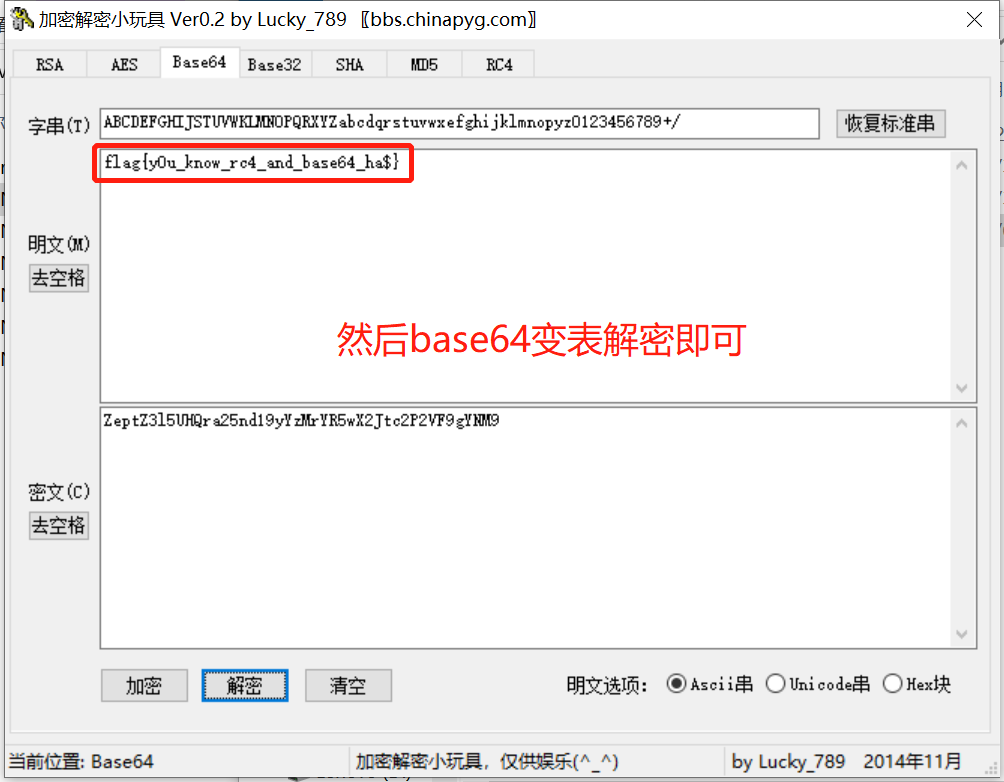

第一个解法,RC4解密后,Base64变表解密:

这里替换了密文和密钥,需要注意的是密钥哪里由于C语言的字符串末尾补0特性,导致key多了一个0x00,结果就大不同了,所以我们只能用16进制的没有补齐0x00的数据才行。

#include <stdio.h>

typedef struct _RC4INFO

{

unsigned char s_box[256];

unsigned char t_box[256];

}RC4_INFO,*PRC4_INFO;

void rc4_init(PRC4_INFO prc4,unsigned char key[], unsigned int keylen)

{

int i = 0;

int j = 0;

unsigned char tmp;

if (prc4 == NULL)

{

return;

}

//init sbox an KeyBox(Tbox)

for (i = 0; i < 256; i++)

{

prc4->s_box[i] = i;

prc4->t_box[i] = key[i % keylen];

}

//swap sbox

for (i = 0; i < 256; i++)

{

j = (j + prc4->s_box[i] + prc4->t_box[i]) % 256;

tmp = prc4->s_box[i];

prc4->s_box[i] = prc4->s_box[j];

prc4->s_box[j] = tmp;

}

}

void rc4_crypt(

unsigned char data[], //要加密的数据

unsigned int datalen, //要加密的数据长度

unsigned char key[], //加密数据所用的Key

unsigned int keylen) //加密数据所用的key长度

{

int dn = 0; //data[n]的意思

int i = 0;

int j = 0; // i j 分别用于交换sbox[i] 和 sbox[j]

int t = 0; //t = s[i] + s[j]

unsigned char tmp;

RC4_INFO rc4;

rc4_init(&rc4, key, keylen);

for (dn = 0; dn < datalen; dn++)

{

i = (i + 1) % 256;

j = (j + rc4.s_box[i]) % 256;

//swap

tmp = rc4.s_box[i];

rc4.s_box[i] = rc4.s_box[j];

rc4.s_box[j] = tmp;

//得到T下标用于交换

t = (rc4.s_box[i] + rc4.s_box[j]) % 256;

data[dn] ^= rc4.s_box[t];

}

}

void EntryBuffer(unsigned char data[],unsigned int datalen)

{/*

unsigned char key[] = {

0x66, 0x6C, 0x61, 0x67, 0x7B, 0x74, 0x68, 0x69, 0x73, 0x5F,

0x69, 0x73, 0x5F, 0x6E, 0x6F, 0x74, 0x5F, 0x74, 0x68, 0x65,

0x5F, 0x66, 0x6C, 0x61, 0x67, 0x5F, 0x68, 0x61, 0x68, 0x61,

0x68, 0x61, 0x7D,0x00

};

*/

//unsigned char key[] ="flag{this_is_not_the_flag_hahaha}";

unsigned char key[] = {

0x66, 0x6C, 0x61, 0x67, 0x7B, 0x74, 0x68, 0x69, 0x73, 0x5F,

0x69, 0x73, 0x5F, 0x6E, 0x6F, 0x74, 0x5F, 0x74, 0x68, 0x65,

0x5F, 0x66, 0x6C, 0x61, 0x67, 0x5F, 0x68, 0x61, 0x68, 0x61,

0x68, 0x61, 0x7D

};

printf("\n\n%x\n\n",key[0]);

rc4_crypt(data, datalen, key, sizeof(key) / sizeof(key[0]));

printf("\n%d\n",sizeof(key) / sizeof(key[0]));

}

int main()

{

unsigned char Hell[] = {

0x20, 0xC3, 0x1A, 0xAE, 0x97, 0x3C, 0x7A, 0x41, 0xDE, 0xF6,

0x78, 0x15, 0xCB, 0x4B, 0x4C, 0xDC, 0x26, 0x55, 0x8B, 0x55,

0xE5, 0xE9, 0x55, 0x75, 0x40, 0x3D, 0x82, 0x13, 0xA5, 0x60,

0x13, 0x3B, 0xF5, 0xD8, 0x19, 0x0E, 0x47, 0xCF, 0x5F, 0x5E,

0xDE, 0x9D, 0x14, 0xBD

};

printf("pData=%s\n\n", Hell);

//EntryBuffer((unsigned char*)Hell,sizeof(Hell)/sizeof(Hell[0])); //加密

//printf("pData=%s\n\n", Hell);

EntryBuffer((unsigned char*)Hell,sizeof(Hell)/sizeof(Hell[0])); //在调用一次就是解密了

printf("pData=%s\n\n", Hell);

return 0;

}

.

.

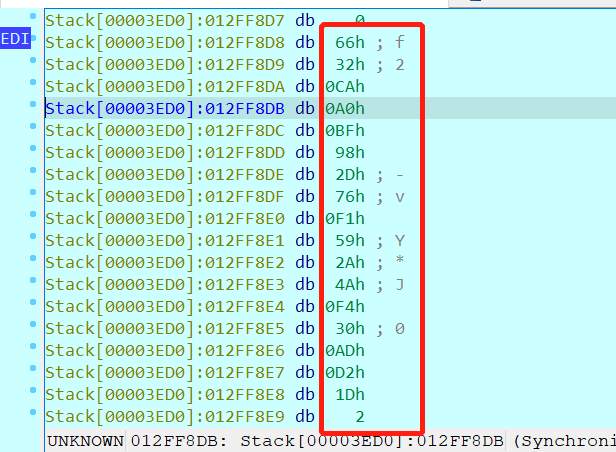

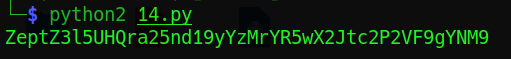

第二种解法,由于RC4末尾是异或操作,所以可以直接抽出内存中初始化后的数据来重新加密即可:

在RC4的异或运算对合性中,RC4加密解密使用同一套算法。

key=[0x66, 0x32, 0xCA, 0xA0, 0xBF, 0x98, 0x2D, 0x76, 0xF1, 0x59, 0x2A, 0x4A, 0xF4, 0x30, 0xAD, 0xD2, 0x1D, 0x02, 0xD8, 0x23, 0x89, 0x5D, 0x83, 0x38, 0x09, 0xF2, 0x74, 0x65, 0x40, 0x19, 0xC6, 0xDD, 0x18, 0xD3, 0x8F, 0x6C, 0x8B, 0xC0, 0xC5, 0x54, 0x2E, 0x81, 0x10, 0xC4, 0x26, 0x56, 0x5F, 0x53, 0x80, 0x43, 0x27, 0x62, 0xEA, 0x3D, 0xE6, 0x00, 0xE7, 0xB7, 0x50, 0x94, 0x90, 0x4C, 0x3F, 0x9D, 0x07, 0xE0, 0xA3, 0x9C, 0x4E, 0x0F, 0x9F, 0xFE, 0x5B, 0x8E, 0xDE, 0x88, 0x72, 0x2F, 0xC1, 0x67, 0x31, 0x70, 0x8D, 0xFD, 0xBE, 0x64, 0xC3, 0xBD, 0x6B, 0x7A, 0xCF, 0x0C, 0x34, 0x1F, 0x6F, 0x01, 0xF0, 0x7C, 0x5E, 0xA4, 0x1E, 0x49, 0x8C, 0x75, 0x1C, 0xE3, 0x20, 0x48, 0x28, 0x79, 0xA5, 0x7F, 0xF5, 0xEC, 0x4F, 0x78, 0x58, 0x11, 0xF7, 0xCD, 0x91, 0x13, 0xFC, 0xB8, 0x2C, 0x04, 0xEE, 0xD5, 0x08, 0x44, 0xA9, 0xE1, 0xB1, 0x42, 0x84, 0x29, 0xA7, 0x47, 0x97, 0x7E, 0xE8, 0xB3, 0x60, 0x0B, 0xF9, 0x4B, 0x3C, 0x77, 0x17, 0x03, 0x82, 0x69, 0x87, 0xD4, 0x95, 0x1A, 0x33, 0x25, 0x6E, 0xCC, 0xD6, 0xBB, 0x99, 0xB0, 0x85, 0x41, 0xB2, 0x0D, 0xDB, 0x35, 0x3B, 0x5C, 0xF8, 0xED, 0x9E, 0xA6, 0x96, 0x39, 0x63, 0x0A, 0x1B, 0x93, 0x21, 0x46, 0x12, 0xD0, 0xB4, 0x22, 0x51, 0xC9, 0x61, 0xD1, 0x2B, 0xAA, 0x45, 0x06, 0x05, 0xCE, 0xFA, 0x92, 0x68, 0xAB, 0x36, 0xDA, 0xC8, 0xE2, 0x37, 0xD9, 0xA2, 0x5A, 0xD7, 0x6A, 0xB5, 0xFF, 0xE9, 0xBA, 0x52, 0x15, 0xF6, 0xBC, 0x9A, 0xB6, 0xEF, 0x6D, 0xCB, 0x4D, 0xAE, 0xE4, 0xA1, 0xAC, 0xEB, 0x0E, 0x71, 0x7B, 0xF3, 0x24, 0xC2, 0xFB, 0x7D, 0x86, 0x55, 0xAF, 0x3A, 0xDF, 0x3E, 0x14, 0xB9, 0x9B, 0x16, 0xDC, 0x73, 0x57, 0xE5, 0xC7, 0x8A, 0xA8, 0x66, 0x6C, 0x61, 0x67, 0x7B, 0x74, 0x68, 0x69, 0x73, 0x5F, 0x69, 0x73, 0x5F, 0x6E, 0x6F, 0x74, 0x5F, 0x74, 0x68, 0x65, 0x5F, 0x66, 0x6C, 0x61, 0x67, 0x5F, 0x68, 0x61, 0x68, 0x61, 0x68, 0x61, 0x7D]

key2=[0x20, 0xC3, 0x1A, 0xAE, 0x97, 0x3C, 0x7A, 0x41, 0xDE, 0xF6, 0x78, 0x15, 0xCB, 0x4B, 0x4C, 0xDC, 0x26, 0x55, 0x8B, 0x55, 0xE5, 0xE9, 0x55, 0x75, 0x40, 0x3D, 0x82, 0x13, 0xA5, 0x60, 0x13, 0x3B, 0xF5, 0xD8, 0x19, 0x0E, 0x47, 0xCF, 0x5F, 0x5E, 0xDE, 0x9D, 0x14, 0xBD]

key3=[]

v3=0

v4=0

v6=0

s=""

#这里直接仿写IDA中第三个加密函数逻辑即可

for v3 in range(44):

v3+=1

v6=key[v3]

v4=(v6+v4)%256

key[v3]=key[v4]

key[v4]=v6

key3.append(key[(key[v3]+v6)%256])

for i in range(44):

key2[i]^=key3[i]

for i in key2:

s+=chr(i)

print s

发表于 2022-3-8 21:05

发表于 2022-3-8 21:05

发表于 2022-3-9 08:36

发表于 2022-3-9 08:36

|

发表于 2022-3-10 09:13

|

发表于 2022-3-10 09:13

发表于 2022-3-9 09:51

发表于 2022-3-9 09:51

发表于 2022-3-9 10:34

发表于 2022-3-9 10:34

|

发表于 2022-3-9 10:58

|

发表于 2022-3-9 10:58

发表于 2022-3-9 11:01

发表于 2022-3-9 11:01

|

发表于 2022-3-9 11:09

|

发表于 2022-3-9 11:09

发表于 2022-3-9 14:50

发表于 2022-3-9 14:50